Лекція 9. Безпека даних. Антивірусний захист

9.1. Інформаційна безпека

Інформаційна безпека — це стан захищеності систем обробки і зберігання даних, при якому забезпечено конфіденційність, доступність і цілісність інформації, або комплекс заходів, спрямованих на забезпечення захищеності інформації від несанкціонованого доступу, використання, оприлюднення, руйнування, внесення змін, ознайомлення, перевірки, запису чи знищення.

Поняття інформаційної безпеки не обмежується безпекою технічних інформаційних систем чи безпекою інформації у чисельному чи електронному вигляді, а стосується усіх аспектів захисту даних чи інформації незалежно від форми, у якій вони перебувають.

Для характеристики основних властивостей інформації як об'єкта захисту часто використовується модель CIA:

- Конфіденційність — властивість інформації, яка полягає в тому, що інформація не може бути отримана неавторизованим користувачем

- Цілісність — означає неможливість модифікації неавторизованим користувачем

- Доступність — властивість інформації бути отриманою авторизованим користувачем, за наявності у нього відповідних повноважень, в необхідний для нього час.

Захист інформації — сукупність методів і засобів, що забезпечують цілісність, конфіденційність і доступність інформації за умов впливу на неї загроз природного або штучного характеру, реалізація яких може призвести до завдання шкоди власникам і користувачам інформації.

9.2. Загрози та методи протидії

Відповідно до властивостей інформації, виділяють такі загрози її безпеці:

- загрози цілісності:

o

знищення;

o

модифікація;

- загрози доступності:

o

блокування;

o

знищення;

- загрози конфіденційності:

o

несанкціонований

доступ (НСД);

o

витік;

o

розголошення.

Кожен вид захисту інформації забезпечує окремі аспекти інформаційної безпеки:

- Технічний — забезпечує обмеження доступу до носія повідомлення апаратно-технічними засобами (антивіруси, фаєрволи, маршрутизатори, токени, смарт-карти тощо):

o

попередження

витоку по технічним каналам;

o

попередження

блокування;

- Інженерний — попереджує руйнування носія внаслідок навмисних дій або природного впливу інженерно-технічними засобами (сюди відносять обмежуючі конструкції, охоронно-пожежна сигналізація).

- Криптографічний — попереджує доступ за допомогою математичних перетворень повідомлення (ІП):

o попередження несанкціонованої модифікації;

o попередження НС розголошення.

- Організаційний — попередження доступу на об'єкт інформаційної діяльності сторонніх осіб за допомогою організаційних заходів (правила розмежування доступу).

9.3. Програмно-технічні методи та засоби забезпечення інформаційної безпеки

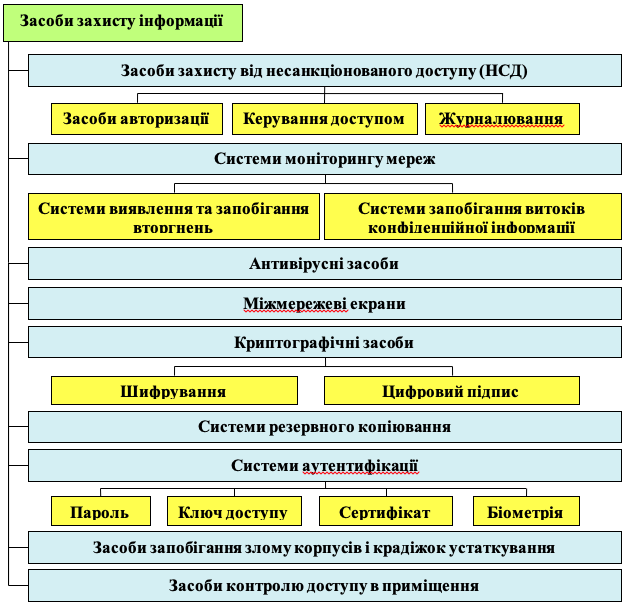

У літературі пропонується наступна класифікація засобів захисту інформації:

Авторизація - надання особі можливостей відповідно до дозволених йому прав або перевірка наявності прав при спробі виконати будь-яку дію.

Авторизацію не слід плутати з аутентифікацією.

Керування доступом – розмежування прав доступу до інформації.

Журналювання - процес запису інформації про події з якимось об'єктом події в файл (журнал).

Журнал – це запис у хронологічному порядку операцій обробки даних, які можуть бути використані для того, щоб відтворити існуючу або альтернативну версію комп'ютерного файлу.

Система виявлення вторгнень – програмний або апаратний засіб, призначений для виявлення фактів несанкціонованого доступу в комп'ютерну систему або мережу або несанкціонованого управління ними в основному через Інтернет.

Запобігання витоків – технології запобігання витоків конфіденційної інформації з інформаційної системи зовні, а також технічні пристрої для такого запобігання витоків.

Міжмережевий екран або мережевий екран - комплекс апаратних чи програмних засобів, що здійснює контроль і фільтрацію мережевих пакетів, що проходять через нього, відповідно до заданих правил.

Основним завданням мережевого екрану є захист комп'ютерних мереж або окремих вузлів від несанкціонованого доступу. Інші назви – брандмауер, файрвол.

Шифрування – спосіб перетворення відкритої інформації в закриту, і назад. Застосовується для зберігання важливої інформації в ненадійних джерелах або передачі її по незахищених каналах зв'язку. Шифрування підрозділяється на процес зашифровування і розшифрування.

Електронний підпис – інформація в електронній формі, приєднана до іншої інформації в електронній формі чи іншим чином пов'язана з такою інформацією. Використовується для визначення особи, яка підписала інформацію (електронний документ).

Пароль – це секретне слово або набір символів, призначений для підтвердження особи або повноважень. Паролі часто використовуються для захисту інформації від несанкціонованого доступу. У більшості обчислювальних систем комбінація «ім'я користувача – пароль» використовується для підтвердження користувача.

Електронний ключ (ключ доступу) – апаратний засіб, призначений для захисту програмного забезпечення і даних від копіювання, нелегального використання та несанкціонованого розповсюдження.

Основою цієї технології є спеціалізована мікросхема, або захищений від зчитування мікроконтролер, що має унікальні для кожного ключа алгоритми роботи. Апаратні ключі можуть мати різні форм-фактори, але найчастіше вони підключаються до комп'ютера через USB.

Цифровий сертифікат – випущений центром сертифікації електронний або друкований документ, що підтверджує приналежність власнику відкритого ключа або будь-яких атрибутів.

Біометрія передбачає систему розпізнавання людей за одною або кількома фізичними або поведінковими рисами. В області інформаційних технологій біометричні дані використовуються як форми управління ідентифікаторами доступу і контролю доступу.

9.4. Шкідливі програми та віруси

Шкідливе програмне забезпечення (malware) — програмне забезпечення, яке перешкоджає роботі комп'ютера, збирає конфіденційну інформацію або отримує доступ до приватних комп'ютерних систем. Може проявлятися у вигляді коду, скрипта, активного контенту, і іншого програмного забезпечення.

До шкідливих програмних засобів належать віруси, рекламне ПЗ, хробаки, троянці, руткіти, клавіатурні логери, дозвонювачі, шпигунські програмні засоби, здирницькі програми, шкідливі плагіни та інше зловмисне програмне забезпечення. Програмне забезпечення, яке може бути віднесене до «шкідливих програм» може бути заснованим на різних технологіях, володіти абсолютно різним набором функцій і можливостей. Єдине, що об'єднує всі типи шкідливих програм — це мета, з якою вони створюються.

Комп'ютерний вірус — комп'ютерна програма, яка має здатність до прихованого самопоширення. Одночасно зі створенням власних копій віруси можуть завдавати шкоди: знищувати, пошкоджувати, викрадати дані, знижувати або й зовсім унеможливлювати подальшу працездатність операційної системи комп'ютера. Розрізняють файлові, завантажувальні та макро-віруси. Можливі також комбінації цих типів. Нині відомі десятки тисяч комп'ютерних вірусів, які поширюються через мережу Інтернет по всьому світу.

Кожного року комп'ютерні віруси причиняють шкоди розміром в декілька мільярдів доларів, викликаючи системні критичні помилки, зупиняючи великі сайти та веб-додатки, знищуючи або модифікуючи файли, підвищуючи час відклику.

Рекламне програмне забезпечення, Adware — програмне забезпечення, яке в процесі свого використання показує користувачеві рекламу.

Деякі різновиди adware належать до зловмисного програмного забезпечення і можуть включати шпигунські модулі, основна ціль яких — крадіжка особистої інформації користувача (логінів, паролів і т.ін.)

Хробак комп'ютерний — це програма, яка може подолати всі етапи розповсюдження самостійно, або використовує агента-користувача тільки на одному з етапів. Хробаки майже завжди шкодять мережі, наприклад, забираючи пропускну здатність. Більшість створених комп'ютерних хробаків лише розповсюджуються, та не шкодять системам.

Троянські програми, троянці — різновид шкідливого програмного забезпечення, яке не здатне поширюватися самостійно (відтворювати себе) на відміну від вірусів та хробаків, тому розповсюджується людьми.

Термін походить від оповіді про Троянського коня з давньогрецької міфології, через використання троянцями різновиду соціальної інженерії, видаючи себе за безпечні й корисні додатки, для того аби переконати жертв встановити їх на комп'ютер.

Руткіт — програма або набір програм для приховування слідів присутності зловмисника або шкідливої програми в системі.

Програма-вимагач, програма-шантажист — це тип шкідливої програми, який злочинці встановлюють на Ваших комп'ютерах. Програми, які вимагають викуп, надають злочинцям можливість віддалено заблокувати Ваш комп'ютер. Після цього програма відображає спливаюче вікно з повідомленням, що Ваш комп'ютер заблокований і що Ви не зможете отримати до нього доступ, якщо не заплатите.

9.5. Антивірусні програми

Антивірусна програма (антивірус) — спеціалізована програма для знаходження комп'ютерних вірусів, а також небажаних (шкідливих) програм загалом та відновлення заражених (модифікованих) такими програмами файлів, а також для профілактики — запобігання зараження (модифікації) файлів чи операційної системи шкідливим кодом.

Основні завдання:

- Сканування файлів і програм в режимі реального часу

- Сканування комп'ютера за потребою

- Сканування інтернет-трафіку

- Сканування електронної пошти

- Захист від атак ворожих веб-вузлів

- Відновлення пошкоджених файлів

Класифікувати антивірусні продукти можна відразу за кількома ознаками, таким, як: використовувані технології антивірусного захисту, функціонал продуктів, цільові платформи.

По використовуваних технологіях антивірусного захисту:

- Класичні антивірусні продукти (тільки сигнатурний метод детектування)

- Продукти проактивного антивірусного захисту (тільки проактивні технології антивірусного захисту);

- Комбіновані продукти (продукти, які застосовують як класичні, сигнатурні методи захисту, так і проактивні)

За функціоналом продуктів:

- Антивірусні продукти (забезпечують тільки антивірусний захист)

- Комбіновані продукти (забезпечують не тільки захист від шкідливих програм, але і фільтрацію спаму, шифрування та резервне копіювання даних та інші функції)

- За цільовими платформами: Windows, *NIX (до даного сімейства відносяться BSD, Linux), MacOS, для мобільних платформ.

Антивірусне програмне забезпечення зазвичай використовує два різних методи для виконання своїх задач:

- Перегляд (сканування) файлів для пошуку відомих вірусів, що відповідають визначенню в словнику вірусів.

- Знаходження підозрілої поведінки будь-якої з програм, що схожа на поведінку зараженої програми.

Відповідність визначенню вірусів в словнику. При цьому методі антивірусна програма під час перегляду файлу звертається до словника з відомими вірусами, що складений авторами програми-антивірусу. У разі відповідності якоїсь ділянки коду програми, що проглядається, відомому коду (сигнатурі) вірусу в словнику, програма-антивірус може виконувати одну з наступних дій:

- Видалити інфікований файл

- Відправити файл у карантин (тобто зробити його недоступним для виконання, з метою недопущення подальшого розповсюдження вірусу).

- Намагатися відтворити файл, видаливши сам вірус з тіла файлу.